Internet không được xây dựng để bảo vệ quyền riêng tư và sự an toàn cho người dùng. Các giao thức linh hoạt của nó cho phép mọi người xây dựng các phần mềm và ứng dụng độc đáo, nhưng chúng vẫn cần được bảo vệ. Trong bài này chúng ta sẽ thử nghiên cứu xem sự kết hợp giữa Tor và VPN có giúp bạn thật sự ẩn danh trên Internet không?

Tor là dự án được thiết kế để bảo vệ người dùng từ năm 2002. Nó là trình duyệt mã nguồn mở cho phép người dùng ẩn danh khi giao tiếp trực tuyến. Tor được phát triển lần đầu tiên bởi Syverson và các nhà khoa học máy tính Roger Dingledine và Nick Mathewson, ban đầu Tor được gọi là dự án The Onion Routing (Tor), do các lớp mã hoá của nó.

Trình duyệt Tor và VPN tương tự nhau vì nó chung một mục đích nhưng lại khác nhau về cách tiếp cận công nghệ của hai khái niệm này. Mặc dù cả hai vẫn làm ẩn danh tính của người dùng, và đảm bảo hoạt động web được riêng tư và được mã hoá, nhưng có những ưu điểm và nhược điểm nhất định đối với hai đứa này. Đó là lý do tại sao sử dụng cùng một lúc hai đứa này là quyết định an toàn nhất để đảm bảo quyền riêng tư kỹ thuật số.

Tor hoạt động như thế nào?

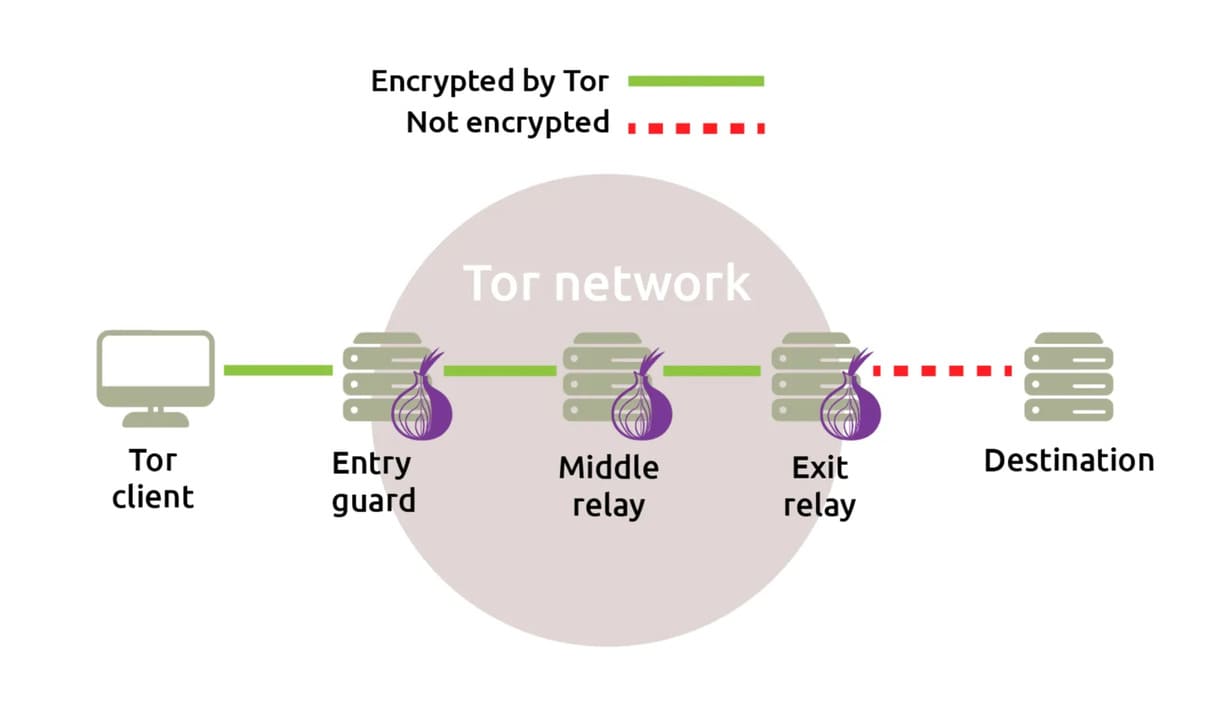

Tor ban đầu sử dụng hệ thống được Hải quân Hoa Kỳ phát triển để bảo vệ thông tin liên lạc tình báo. Nó nén dữ liệu của bạn trở nên nhỏ hơn và mã hoá các dữ liệu đã nén đó trước khi bát đầu gửi chúng thông qua một mạng lướt các nodes lớn, có thể được điều hành bởi bất kỳ ai. Đường đi đã được chọn ngẫu nhiên và được xác định trước, lưu lượng truy cập của bạn sẽ đi ba tối thiểu ba nodes chuyển tiếp trước khi đến nodes cuối cùng.

Mỗi khi lưu lượng truy cập đi qua một nodes chuyển tiếp, một lớp mã hoá sẽ được loại bỏ, sau khi lớp mã hoá đó được gỡ bỏ, sẽ tiết lộ notes chuyển tiếp kế tiếp mà lưu lượng sẽ được gửi tới. Mỗi nodes chuyển tiếp sẽ chỉ có thể giải mã đủ dữ liệu để xác định vị trí nodes tiếp theo và nodes mà lưu lượng đã được gửi tới.

Exit nodes sẽ loại bỏ lớp mã hoá cuối cùng. Nó có thể nhìn thấy vị trí hoặc địa chỉ IP của người dùng, nhưng Exit nodes có thể thấy hoạt động của người dùng nếu họ truy cập một trang web không bảo mật (không phải là HTTPS).

VPN hoạt động như thế nào?

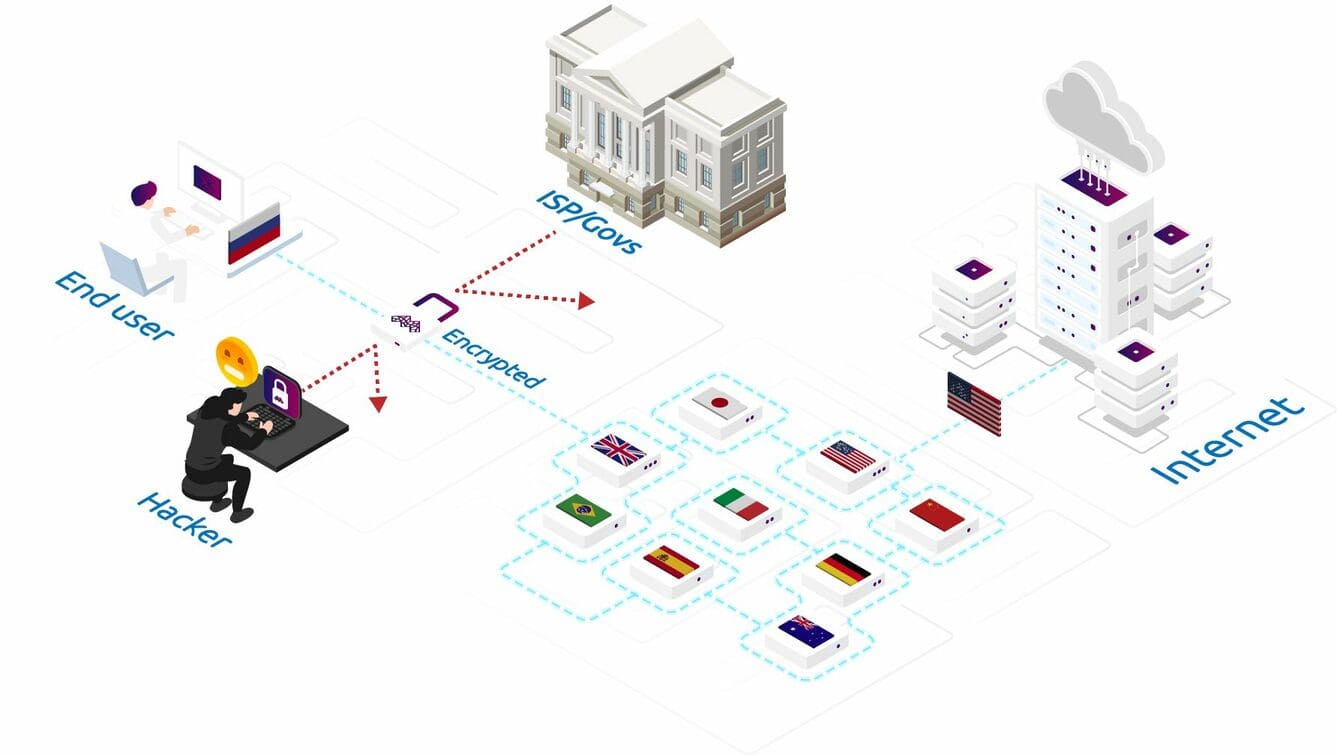

VPN thông thường hoạt động có vẻ đơn giản hơn nhiều vì có bên thứ ba hỗ trợ. Nhà cung cấp VPN sẽ mã hoá tất cả dữ liệu và hoạt động duyệt web của bạn, hướng tất cả lưu lượng truy cập đến một máy chủ từ xa do họ sở hữu hoặc thuê. Người dùng thường có thể chọn các máy chủ được đặt tên toàn thế giới, do đó, họ có thể mở khoá nội dung dựa trên vị trí của bạn khi duyệt web. Ví dụ khi dùng Google News, bạn sẽ thấy các bài báo ở Việt Nam bởi vì vị trí truy cập hiện tại của bạn là Việt Nam, còn khi dùng VPN đến Mỹ chẳng hạn, thì nó sẽ cung cấp các bài báo ở bên Mỹ.

Một VPN phi tập trung sẽ bắt chước kiến trúc của Tor chặt chẽ hơn nhiều. Là một hệ thống ngang hàng (P2P), người dùng sẽ truy cập vào một mạng lưới các nodes toàn cầu được điều hành tự nguyện bởi mọi người. Tuy nhiên, các nodes sẽ được trả tiền để cung cấp dịch vụ VPN và giữ cho mạng lưới của họ luôn hoạt động.

Một ví dụ về hoạt động này là Mysterium Network. DApp này (ứng dụng phi tập trung) cho phép mọi người chọn kết nối từ danh sách các nodes (chủ yếu là các IP dân cư) từ khắp nơi trên thế giới. Lưu lượng được mã hoá và người dùng trả nodes cho số phút họ đã kết nối và lưu lượng mà họ đang gửi qua các nodes. Hay nhỉ?

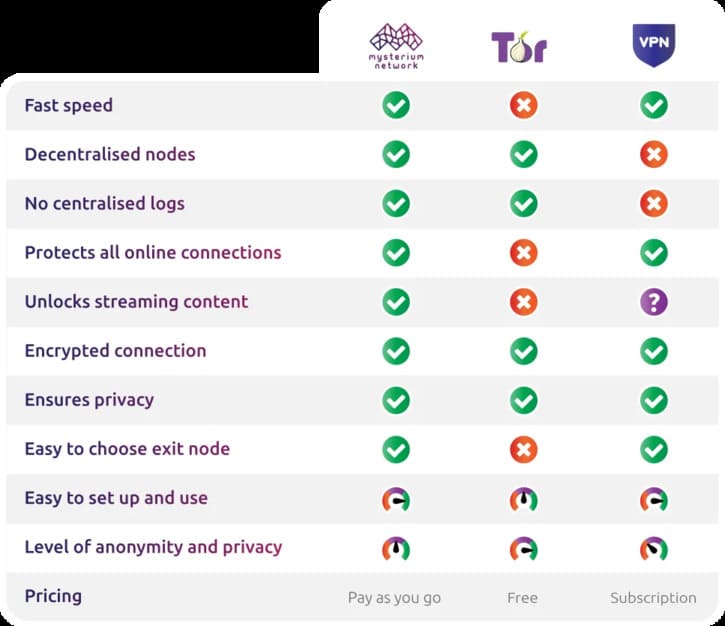

Phân tích đầy đủ về sự khác biệt cơ bản của Tor so với VPN và dVPN

Để so sánh, mình sử dụng Mysterium như một ví dụ về dVPN, mặc dù có những dự án khác, và mỗi dự án đều có cách tiếp cận kỹ thuật, giải pháp và lợi thế riêng.

Thiết kế mạng

dVPN: Một tập hợp các nodes toàn cầu (thường chạy trong nhà của mọi người) giúp VPN hoạt động bằng cách chia sẻ P2P băng thông của họ để đổi lấy tiền điện tử hoặc một thứ gì đó khác. Người dùng có thể dễ dàng trở thành một nodes và cũng cso thể tải xuống ứng dụng VPN để lựa chọn vị trí trên toàn cầu bằng ID của nodes.

Tor: Mục tiêu chính của Tor là sự riêng tư và ẩn danh. Nó là trình duyệt giúp bạn ẩn danh bằng cách gửi lưu lượng truy cập của bạn tới các nodes khác nhau. Lưu lượng truy cập của bạn khong thể được theo dõi khi mỗi nodes đều được mã hoá lưu lượng và ẩn IP nguồn.

VPN: không phải là mạng, mà là dịch vụ VPN tập trung toàn cầu sử dụng các máy chủ của các trung tâm dữ liệu chuyển dụng trên toàn thế giới ở hàng trăm địa điểm khác nhau. VPN cũng cho phép sử dụng P2P trên một số máy chủ nhất định và có thể cung cấp thêm các địa chỉ IP chuyên dụng, Double VPN, Onion Over VPN, được kết nối với mạng ẩn danh Tor.

Các nodes có thêm thu nhập và được thưởng như thế nào?

dVPN: Mạng P2P cho phép các nodes đặt giá riêng dựa trên cung và cầu. Hệ thống thanh toán độc đáo này sử dụng tiền điện tử để giao dịch, vì vậy các nodes có thể bán băng thông của họ trong một mức nhất định, để đảm bảo an toàn và sự thuận tiện.

Tor: Tor không trả tiền cho các nodes. Tất cả các nodes được vận hành bởi các tình nguyện viên. Do đó các nodes trong mạng Tor vẫn còn tương đối nhỏ (Sau hơn 10 năm phát triển, Tor vẫn chỉ có 6500 exit nodes).

VPN: Các nodes được trả tiền trong các VPN vì các doanh nghiệp này sở hữu cơ sở hạ tầng và phục vụ người dùng cuối của dịch vụ. (nói cho dễ hiểu là do VPN ăn tiền của người dùng nên nó có tiền để trả cho các nodes và cũng khiến cho VPN phát triển hơn luôn).

Các nodes trực tuyến

dVPN: Bất kỳ ai cũng có thể chạy một nodes bằng máy tính của họ hoặc thậm chí của máy tính mini như Raspberry Pi. Về mặt lý tuyết, thậm chí các thiết bị di động cũng có thể được hỗ trợ để chạy nodes. Người chạy nodes có thể liên kết nodes đó với địa chỉ ví điện tử thông qua một bảng điều khiển dễ sử dụng có thể theo dõi thu nhập tại đó.

(chắc tìm hiểu rồi bày cho anh em chơi thử).

Tor: Bất cứ ai cũng có thể tạo và chạy một nodes Tor. Tuy nhiên, Tor có nhiều yêu cầu kỹ thuật khác nhau, nên Tor khuyên bạn không nên chạy nodes chuyển tiếp (tức không phải exit nodes) từ cấp độ người tiêu dùng, vì sợ máy bạn chịu không nổi thôi.

VPN: Các công ty VPN quản lý các máy chủ và exit nodes của tiêng họ, vì vậy tất cả các thiết lập và bảo trì đều được thực hiện bởi các nhân viên của công ty. Bằng cách trả tiền cho dịch vụ, người dùng có quyền truy cập vào VPN.

Chi phí và phí

dVPN: Người dùng thanh toán bằng tiền điện tử, mỗi lần sử dụng họ sẽ trả tiền cho bao nhiêu băng thông đã dùng dựa trên giá mà nodes đặt ra. Các nodes kiếm tiền điệnt trực tiếp từ người dùng dịch vụ VPN này. Họ sẽ trả một khoản phí nhỏ cho các trung tâm thanh toán để xác thực các khoản thanh toán của mình, gọi là phí thanh toán hoặc phí chuyển tiền, tương tự như các công ty khai thác trả tiền để xử lý các giao dịch trong mạng blockchain.

Tor: Sử dụng miễn phí.

VPN: Mô hình đăng ký hàng tháng, thay vì cấu trúc trả tiền cho mỗi lần kết nối. Đôi khi người dùng thậm chí còn có động lực trả tiền để được đăng ký 3 năm nữa kìa (marketing hết rồi).

Bảo mật người dùng

dVPN: Là lớp bảo mật nhanh và có thể kết hợp với VPN để bảo vệ quyền riêng tư hơn, nó được xây dựng để các giao thức khác nhau có thể kết nối với các nodes. Cắt lưu lượng (traffic slicing) có thể gửi lưu lượng đến các dịch vụ khác nhau thông qua các nodes khác nhau. Nhờ các giao thức như Wireguard và OpenVPN, lưu lượng truy cập của người dùng sẽ được mã hoá, do đó, ngay cả các ISP cũng không thể thấy những gì đang diễn ra.

Tor: Mặc dù Tor có các tuỳ chỉnh riêng tư hoặc ẩn danh tốt hơn và rất tốt trong việc ẩn các hoạt động duyệt web, ISP vẫn có thể thấy rằng bạn đã kết nối với Tor. Điều này có thể dẫn đến việc ISP giám sát bạn, vì các cơ quan chính phủ Hoa Kỳ (FBI/NSA) liên tục cố gắng bẻ khoá Tor và khám phá hoạt động của người dùng. Chủ sở hữu các entry nodes có thể thấy địa chỉ IP thực của bạn. Sau khi nodes này ẩn địa chỉ của bạn, phần còn lại của các nodes sẽ không còn biết bạn là ai. Nodes cuối cùng sẽ thấy những lưu lượng của bạn, nhưng sẽ không biết danh tính của bạn. Điều này có một số rủi ro khi sử dụng mạng, nhưng đây là tuỳ chọn có sẵn tốt nhất về quyền riêng tư ở hiện tại.

VPN: Các dịch vụ VPN truyền thống định tuyến tất cả lưu lượng truy cập của người dùng internet thông qua một máy chủ từ xa, ẩn địa chỉ IP và mã hoá tất cả các dữ liệu đến và đi. Để mã hoá, họ sử dụng các công nghệ như OpenVPN và Internet Key Exchange v2 / IPsec trong các ứng dụng của họ. Một công ty đã thừa nhận máy chủ của họ đã bị hack do một key riêng tư nội bộ đã hết hạn bị lộ, nó có khả năng cho phép bất cứ ai sao chép máy chủ của công ty họ. Ngoài ra, exit node của VPN biết IP của người dùng, địa chỉ đích và trong nhiều trường hợp (vì thanh toán fiat) thậm chí cả danh tính của người dùng (tên, email, ….). Nếu đích đó không được mã hoá (ví dụ: không sử udnjg HTTPS), họ có thể thấy nội dung mà bạn đang truy cập.

Chính sách

dVPN: Không có nhật ký hoạt động! Kiến trúc phân tán loại bỏ mọi khả năng thu nhập hoặc lưu trữ nhật ký hoạt động.

Tor: Một số giả thuyết cho rằng một số nodes được điều hành bởi các tác nhân độc hại (ví dụ như NSA) có khả năng kiểm soát các nodes để theo dõi các hoạt động của người dùng. Bản thân mạng không thể lưu trữ logs, tuy nhiên các entry và exit node của Tor có thể nhìn thấy lưu lượng truy cập hoặc địa chỉ IP của bạn, nhưng việc ghép thông tin lại với nhau để xác định bạn sẽ cần rất nhiều nỗ lực.

VPN: Về lý thuyết, VPN “có thể” giữ logs của người dùng, nhưng cũng có nhiều bên cam kết với chính sách không giữ logs của người dùng. Tuy nhiên, không ai có thể thực sự chắc chắn rằng họ không hợp tác với chính phủ hoặc không bán dữ liệu duyệt web của người dùng cho các bên thứ ba.

Dể sử dụng

dVPN: các ứng dụng dVPN rất đơn giản để sử dụng thông qua máy tính hoặc các ứng dụng di động. Các nodes mới có thể được thiết lập chỉ trong 5 phút hoặc 5 bước bằng các bảng điều khiển đơn giản, thân thiện với người dùng. Có một đội ngũ kiến thức và hỗ trợ sẵn sàng giúp đỡ bạn. Người dùng sẽ cần có mộtn số hiểu biết cơ bản về tiền điện tử và phải có ví Ethereum được thiết lập (hoặc có tài khoản trao đổi tiền điện tử) để thực hiện việc thanh toán.

Tor: Bất kỳ ai cũng có thể tải xuống và cài đặt trình duyệt Tor để kết nối với internet (tương tự như mọi trình duyệt khác). Tuy nhiên, trình duyệt Tor khá chậm (vì tất cả lưu lượng của bạn phải đi qua nhiều nodes). Do đó khả năng sử dụng thực tế của nó bị ảnh hưởng (ví dụ: không thể mở khoá nội dung của website) nhưng nhược điểm này là sự đánh đổi để được ẩn danh tốt hơn. Đối với các nodes, phải có khả năng lưu trữ tối thiểu 100GB lưu lượng truy cập đi (và cùng một lưu lượng truy cập đến) mỗi tháng.

VPN: Một số VPN có các thuật toán thông minh tự động chọn máy chủ tốt nhất cho bạn dựa trên vị trí, hoặc đáp ứng các yêu cầu đặc biệt của bạn. Các ứng dụng VPN cũng dễ sử dụng hơn, hỗ trợ các phương thức thanh toán thuận tiện (ví dụ như thẻ tín dụng) và có người hỗ trợ 24/7.

Kỹ thuật

dVPN: Giống như hầu hết các cơ sở hạ tầng P2P, càng nhiều người tham gia mạng, thì càng trở nên nhanh và mạng mẽ hơn. Hệ thống Mysterium micropayments là một giải pháp 2 lớp tại nhà. Nó được xây dựng để xử lý khối lượng lớn người dùng và giai dịch, giúp mạng nhanh và có thể mở rộng nhiều hơn.

Tor hiện đang được sử dụng bởi hơn 1 triệu người dùng. Do đó tính chất phân tán của nó, về mặt lý thuyết mạng có thể phát triển lớn hơn. Tuy nhiên, nó sẽ đòi hỏi số lượng nodes cao hơn hiều. Thật không may, mặc dù có hàng triệu người dùng. Tor đã không có sự tăng trưởng lớn trong các nodes do đây là dịch vụ miễn phí được điều hành bởi các tình nguyện viên. Không có lượng cho các nodes, thì nó chỉ có thể phát triển về mặt người dùng thôi.

VPN: Phụ thuộc vào lượng băng thông cao và tốc độ kết nối nhanh để cung cấp dịch vụ tối ưu cho người dùng của họ. Thường sử dụng nhiều giao thức ngầm đẻ đảm bảo mạng của họ có thể mở rộng và thích ứng được với các nhu cầu khác nhau.

Tương thích

dVPN: Android, macOS, Windows, Linux.

Tor: Android, Windows, Mac, Linux và có hỗ trợ trong trình duyệt Brave.

VPN: Android, Windows, Mac, iOS, Chrome/Firefox extension, Linux.

Mã nguồn mở?

dVPN: Chắc chắn rồi! Minh bạch và có sự hợp tác từ Ground Zero – xem qua Myst codebase.

Tor: tiên phong trong phong trào mã nguồn mở – xem qua Tor codebase.

VPN: Không – VPN là nguồn độc quyền và nó là nguồn đóng. Bạn chỉ có thể tưởng tượng những gì họ làm với dữ liệu của bạn được lưu trong máy chủ của họ.

Khai thác?

dVPN: Tất nhiên.

Tor: Có nhưng nó không sử dụng blockchain để thanh toán.

VPN: Không.

Trình trạng mạng

dVPN: Testnet trực tiếp – khoảng 900 nodes với hơn 600 nodes tại bắt kỳ thời điểm nào.

Tor: Xấp xỉ 6500 exit nodes.

VPN: Phụ thuộc vào quy mô của nhà cung cấp VPN, nhưng lớn nhất có thể cung cấp hơn 5200 máy chủ tại 59 quốc qua.

Vậy, Tor hay VPN và tại sao không chọn cả hai?

Tor và VPN là các giải pháp bảo mật bổ sung, vì vậy chúng có thể phối hợp với nhau để tăng cường bảo mật và ẩn danh cho bạn hơn.

Có hai phương pháp để hợp nhất Tor với VPN:

VPN over Tor: kết nối với trình duyệt Tor trước, sau đó kích hoạt VPN của bạn. Đây là phương pháp phức tạp hơn vì nó yêu cầu một số cấu hình thủ công. Vì máy chủ VPN của bạn hoạt động như exit nodes, các exit nodes thuộc sở hữu của Tor sẽ không thẻ bóc lớp mã hoá cuối cùng để biết hoạt động của bạn. Mặc dù ISP có thể cho bạn biết rằng bạn đang sử dụng Tor, nhưng nó có thẻ theo dõi hoạt động của bạn và giữ địa chỉ IP của bạn bị ẩn khỏi dịch vụ VPN.

Tor over VPN: Kết nối với VPN của bạn, sau đó mở trình duyệt Tor. VPN của bạn sẽ mã hoá tất cả lưu lượng truy cập của bạn trước khi nó đi qua mạng Tor và cũng ẩn luôn địa chỉ IP của bạn. Nó cũng che giấu luôn việc bạn đang dùng Tor khỏi ISP. Tuy nhiên, nếu nhà cung cấp VPN của bạn giữ logs, họ có thể thấy việc bạn sử dụng Tor. Đây là lý do tại sao phương pháp này tốt nhất khi bạn sử dụng VPN phi tập trung, vì nó không giữ logs của bạn người dùng.

Cả Mysterium và Tor đều có thể được ghép với nhau để đảm bảo bảo mật tốt nhất. Một trong những tính năng được xem xét nhiều nhất của Mysterium là mở rộng danh sách trắng của bạn theo cách sao cho lưu lượng truy cập của bạn chỉ thoát qua một nodes IP của Mysterium, trong khi phần còn lại của lưu lượng sẽ được chuyển tiếp qua mạng Tor. Theo cách này, người dùng Mysterium sẽ truy cập vào nội dung un-geoblock và người chạy nodes sẽ không mạo hiểm với nội dung không mong muốn đi qua nodes của họ.

Bức tranh lớn hơn

Các mạng riêng tư phi tập trung như Mysterium và Tor là các cơ sở, các công nghệ nguồn mở đã được quản lý để phát triển các công nghệ lớn dựa vào cộng đồng mà không cần bất kỳ sự hỗ trợ nào. Tuy nhiên, chúng ta có một điểm khá khác biệt cần được xem xét, trong khi VPN thông thường bảo vệ người dùng của họ (bằng tiền), mình vẫn tin rằng cuộc chiến chống lại sự giám sát và kiểm duyệt là một cuộc chia sẻ (miễn phí).

Tor đã giúp khởi động các cuộc cách mạng ẩn danh trong đây và bây giừo ngành công nghiệp dVPN đang phát triển hơn nữa. Trong trường hợp của Mysterium, một hệ thống thanh toán không đáng tin cậy và hệ thống P2P micropayment có thể trở thành một công cụ thay đổi cục diện và sẽ dẫn đến việc tăng các exit nodes cao hơn nhiều so với hiện tại.